Supervision de la sécurité

Description

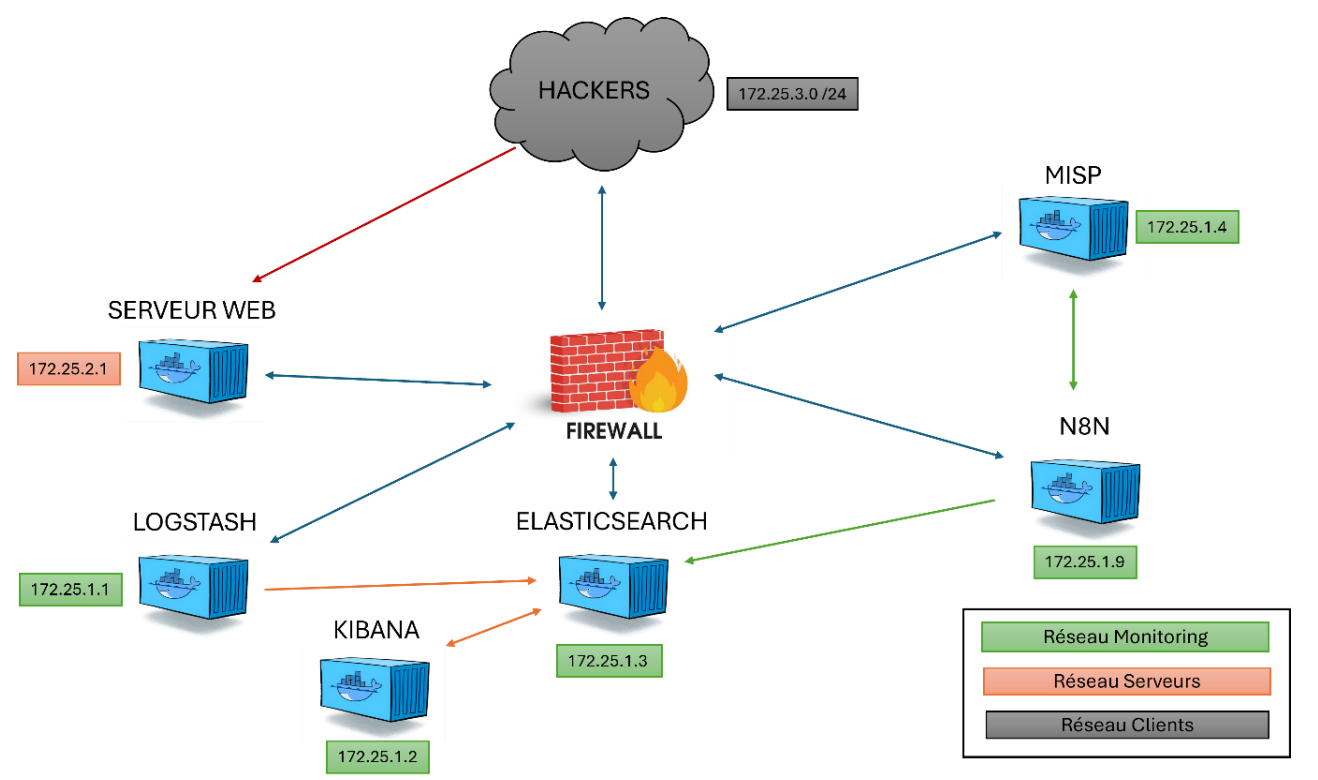

Ce projet avait pour objectif de mettre en place une architecture de supervision

et de réponse automatisée face à une cyberattaque visant un serveur web.

L’infrastructure reposait sur une segmentation en trois réseaux :

Monitoring, Serveurs et Clients, interconnectés via un pare-feu.

Plusieurs outils open-source ont été utilisés :

- Elastic SIEM : collecte et analyse centralisée des logs

- MISP : gestion et partage des indicateurs de compromission (IoC)

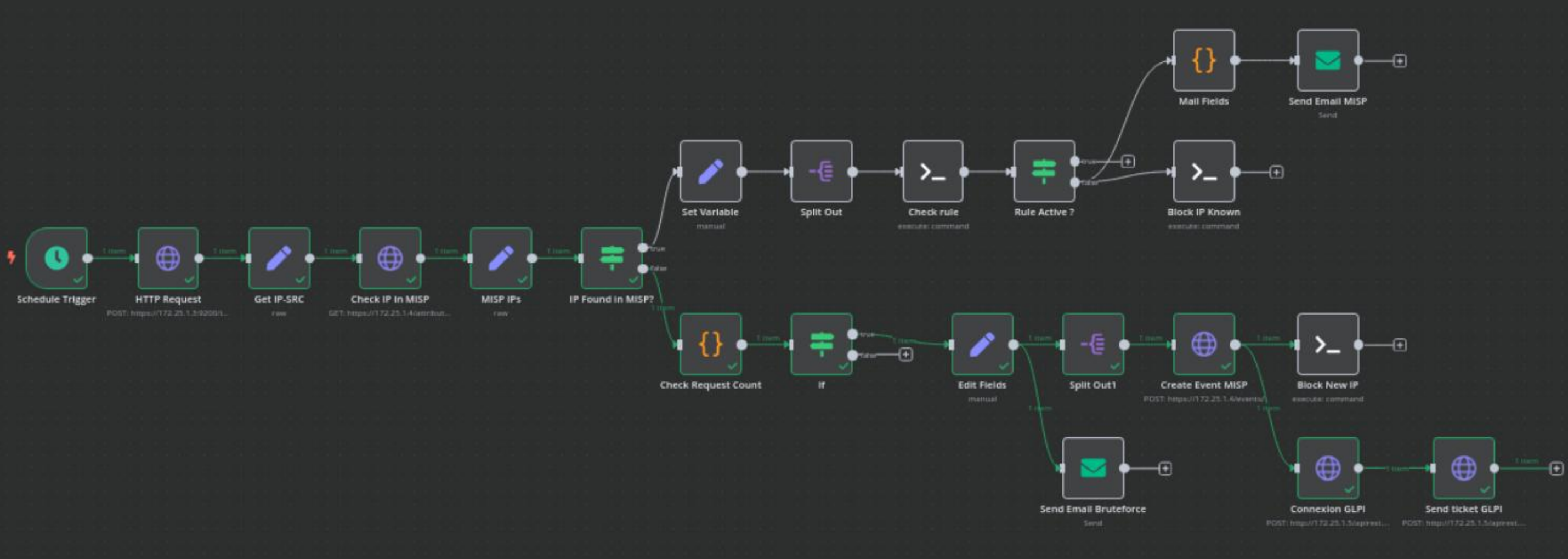

- n8n : automatisation des workflows et réponse aux incidents (SOAR)

- Portainer : gestion des conteneurs Docker

Deux scénarios principaux ont été simulés :

- Détection et blocage automatique d’une attaque bruteforce via iptables

- Blocage d’une IP malveillante connue dans MISP avec création d’évènements et envoi d’alertes

Workflow n8n

Schéma de l’architecture

Compétences mobilisées

- Mise en place d’une architecture SIEM/SOAR

- Configuration d’Elastic, MISP et n8n dans des conteneurs Docker

- Écriture de règles iptables pour bloquer des attaques

- Utilisation de workflows automatisés (n8n) pour générer des alertes et bloquer des IP

- Analyse de logs (Apache, iptables) et enrichissement avec MISP

- Documentation et présentation technique d’un projet de cybersécurité